Da grade ein OSBN Blogkollege LinPhone 4 vorgestellt hat, dachte ich mir, schau doch mal, obs das nicht auf für Fedora fertig gibt. Zunächst findet man im Repo tatsächlich eine LinPhone 3 Version, aber die ist komplett unbrauchbar. Versucht es erst gar nicht. Der korrekte Umgang damit ist : dnf -y erase linphone

Das Programm war so dämlich, sich darüber zu beschweren, daß es sich nicht auf Port 5060 ( SIP ) binden kann, weil es sich dort bereits im ersten Versuch beim Start der eigenen Instanz gebunden hatte 😉 Alle 3 Sekunden 😀 Mehr muß man nicht schreiben.

LinPhone 4 sieht anders aus. Das funktioniert tatsächlich irgendwann mal. Leider braucht man FlatPak um es zu installieren, weil die Autoren auf ein RPM verzichtet haben. Dafür darf man sich dann ein 144 MB GnomeBundle plus diverse Treiber ziehen, als wenn Gnome nicht schon auf dem Rechner drauf wäre 🙁

Die Installation von LinPhone 4

Mit Hilfe von Flatpak ist die Installation

[marius@eve ~]$ flatpak –user install –from https://linphone.org/flatpak/linphone.flatpakref

This application depends on runtimes from:

https://sdk.gnome.org/repo/

Configure this as new remote ‚gnome‘ [y/n]: y

Installieren: com.belledonnecommunications.linphone/x86_64/4.1.1

Erforderliche Laufzeit für com.belledonnecommunications.linphone/x86_64/4.1.1 (org.freedesktop.Platform/x86_64/1.6) ist nicht installiert. Suche läuft …

Found in remote gnome, do you want to install it? [y/n]: y

Installieren: org.freedesktop.Platform/x86_64/1.6 von gnome

[####################] 11 delta parts, 81 loose fetched; 141011 KiB transferred in 53 seconds

Installieren: org.freedesktop.Platform.GL.nvidia-375-66/i386/1.4 von gnome

[####################] Downloading: 44,8 MB/44,8 MB (4,1 MB/s)

Installieren: org.freedesktop.Platform.GL.nvidia-375-66/x86_64/1.4 von gnome

[####################] Downloading: 42,2 MB/42,2 MB (4,2 MB/s)

Installieren: org.freedesktop.Platform.Locale/x86_64/1.6 von gnome

[####################] 18 metadata, 73 content objects fetched; 955 KiB transferred in 7 seconds

Installieren: com.belledonnecommunications.linphone/x86_64/4.1.1 von com.belledonnecommunications.linphone-1-origin

[####################] 353 metadata, 2718 content objects fetched; 117296 KiB transferred in 81 seconds

Die Apps finden

[marius@eve ~]$ flatpak list

Ref Options

com.belledonnecommunications.linphone/x86_64/4.1.1 user,current

org.freedesktop.Platform.GL.nvidia-375-66/i386/1.4 user,runtime

org.freedesktop.Platform.GL.nvidia-375-66/x86_64/1.4 user,runtime

org.freedesktop.Platform/x86_64/1.6 user,runtime

Der Start

[marius@eve ~]$ flatpak run com.belledonnecommunications.linphone/x86_64/4.1.1

Qt: Session management error: None of the authentication protocols specified are supported

[12:13:16:118][0x2219d80][Info]/run/build/linphone-qt/src/app/App.cpp:106: „Use locale: en“

[12:13:25:406][0x2219d80][Info]:0: „Running app…“

… ab hier jede Menge lustiger und völlig überflüssiger Fehlermeldungen …

Irgendwie blöd wenn man sich nicht ausweisen kann, aber es geht am Ende doch, den ganzen Fehlermeldungen die da noch folgen zum Trotz 🙂

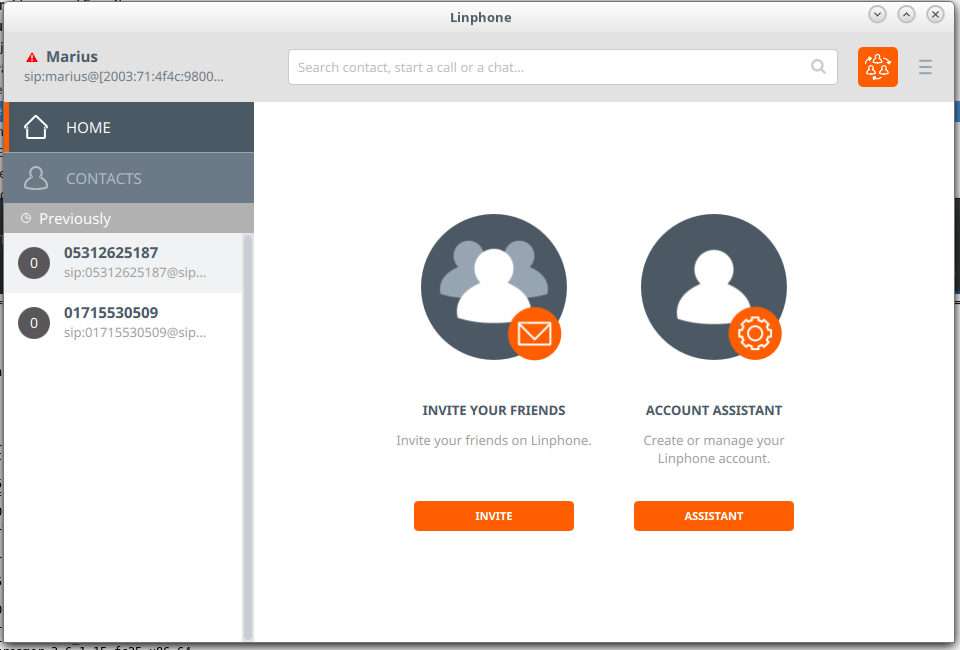

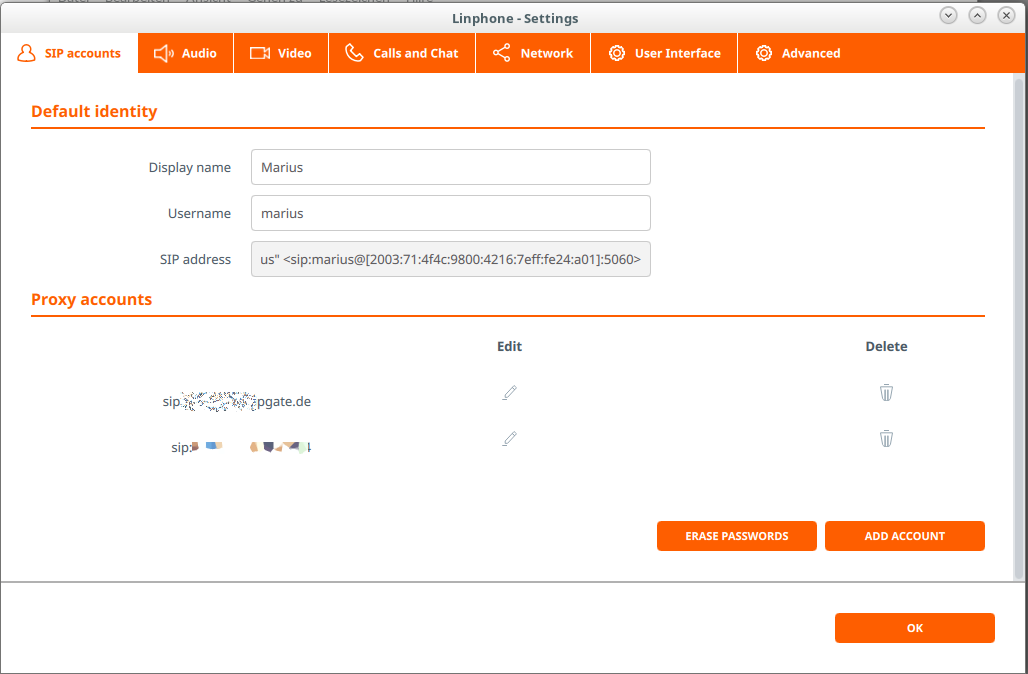

Es fällt natürlich sofort das rote Ausrufezeichen ins Auge, daß anzeigt, daß die unsinnige Standardeinstellung erwartungsgemäß nicht funktioniert. Ist auch kein Wunder, denn es versucht sich auf der IP des DSL-Routers als SIP Server zu etablieren.

Wenn man dann über den Assistenten endlich mal ein SIPGATE Konto erstellt hat, kann man am Ende dann tatsächlich darüber am Rechner telefonieren. Funktionieren tut es also. Allerdings nur per UDP, alles andere was an Optionen zur Verfügung stand, warf auch nur rote Ausrufezeichen und sonst nix. Nicht so tragisch, es sollte trotz dessen mit ZRTP verschlüsselt sein.

Die Fritzbox habe ich dann auch noch irgendwie an das Phone angeschlossen bekommen. Ob man sich damit selbst erfolgreich anrufen kann, habe ich dann nicht noch ausprobiert.

Wozu allerdings die Videooptionen da sind, hat sich mir nicht erschlossen, da SIP ja für Telefon da ist und einen Jabberserver habe ich nicht dran bekommen. Genauso wenig konnte ich damit Chatten, was mich auch gewundert hätte.

Was negativ auffällt ist, daß man das unsinnige Defaultkonto nicht entfernen und durch ein funktionierendes Konto ersetzen kann. Das fällt dann wohl unter failed.

Was negativ auffällt ist, daß man das unsinnige Defaultkonto nicht entfernen und durch ein funktionierendes Konto ersetzen kann. Das fällt dann wohl unter failed.

Fazit: Jitsi ist cooler, kann mehr, ist einfacher zu installieren / konfigurieren und nimmt nicht soviel Platz auf dem Desktop ein.

Dies ist meine erste Erfahrung mit Flatpak, und sehr wahrscheinlich auch die letzte, weil sich alle Vorurteile bestätigt haben:

- – Doppelt und Dreifache OS Umgebung

– Platzverschwendung

– Updates – Was sind Updates ? Muß man selbst einspielen .. args .. - Sorry, Flatpak und Snaps sind der falsche Weg.