Ich weiß nicht ob es allen klar ist, aber die DENIC hat mit dem gestrigen faktischen Ausfall aller DE Domains gezeigt, wie man ein Land heute destabilisieren kann.

DENIC legt alle Deutschen Domains mit einem Schlag lahm!

Fahrplan für den Terror, Danke Denic.

Das der Fehler von DENIC gestern Abend nicht zu einem totalen Chaos geführt hat, lag u.a. daran, daß DNS Daten gecacht werden. Obwohl alle DE-Domains nicht mehr aufgelöst werden konnten, waren einige Domains für bestimmte Menschen noch erreichbar, die dann meinten, daß es ja keinen Totalausfall gab. Ein technisches Missverständnis, daß auch zeigt, daß diese Menschen gar nicht wissen, wie das Internet und DNS funktionieren.

Konnten wirklich alle DE-Domains nicht mehr aufgelöst werden?

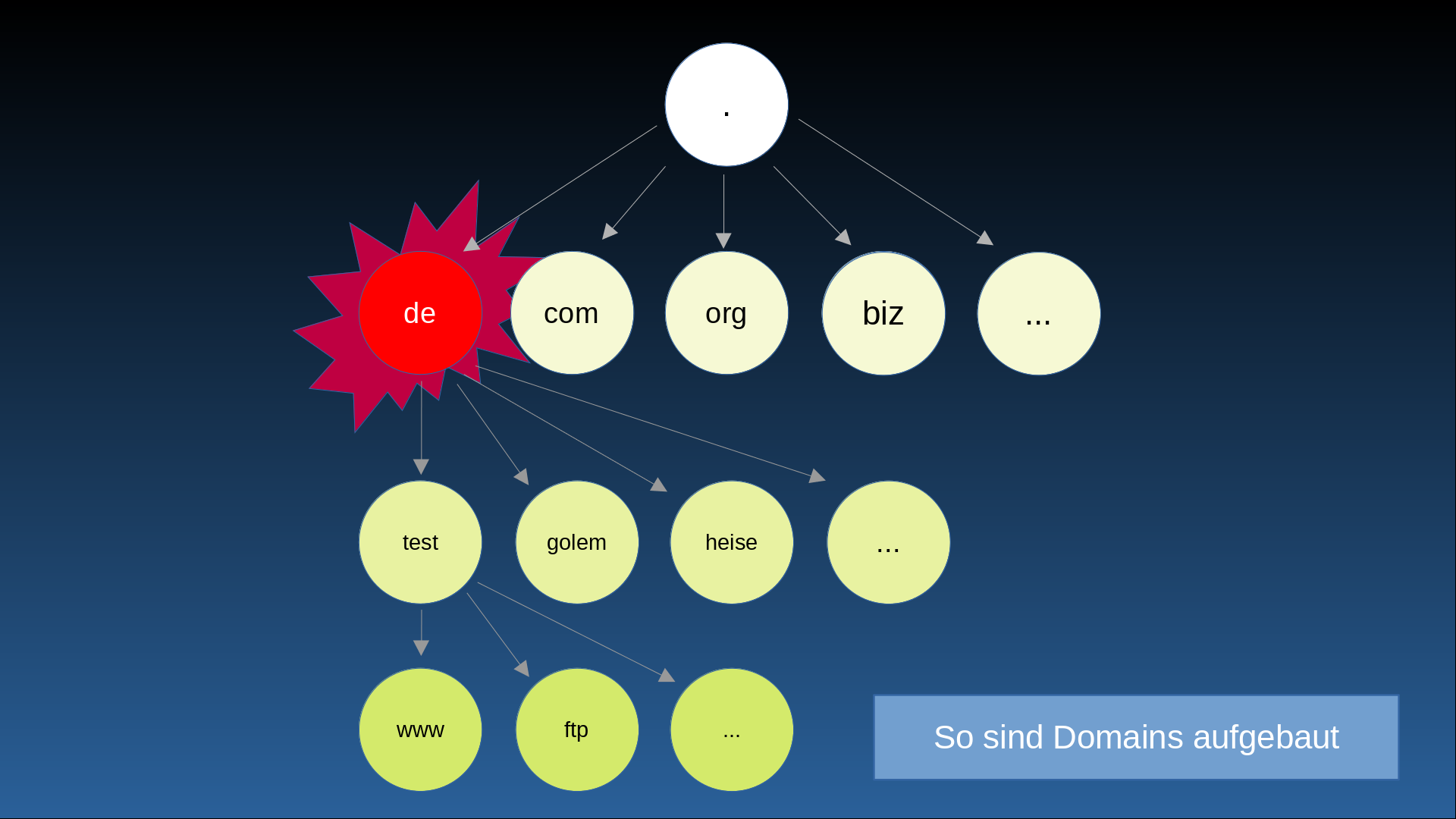

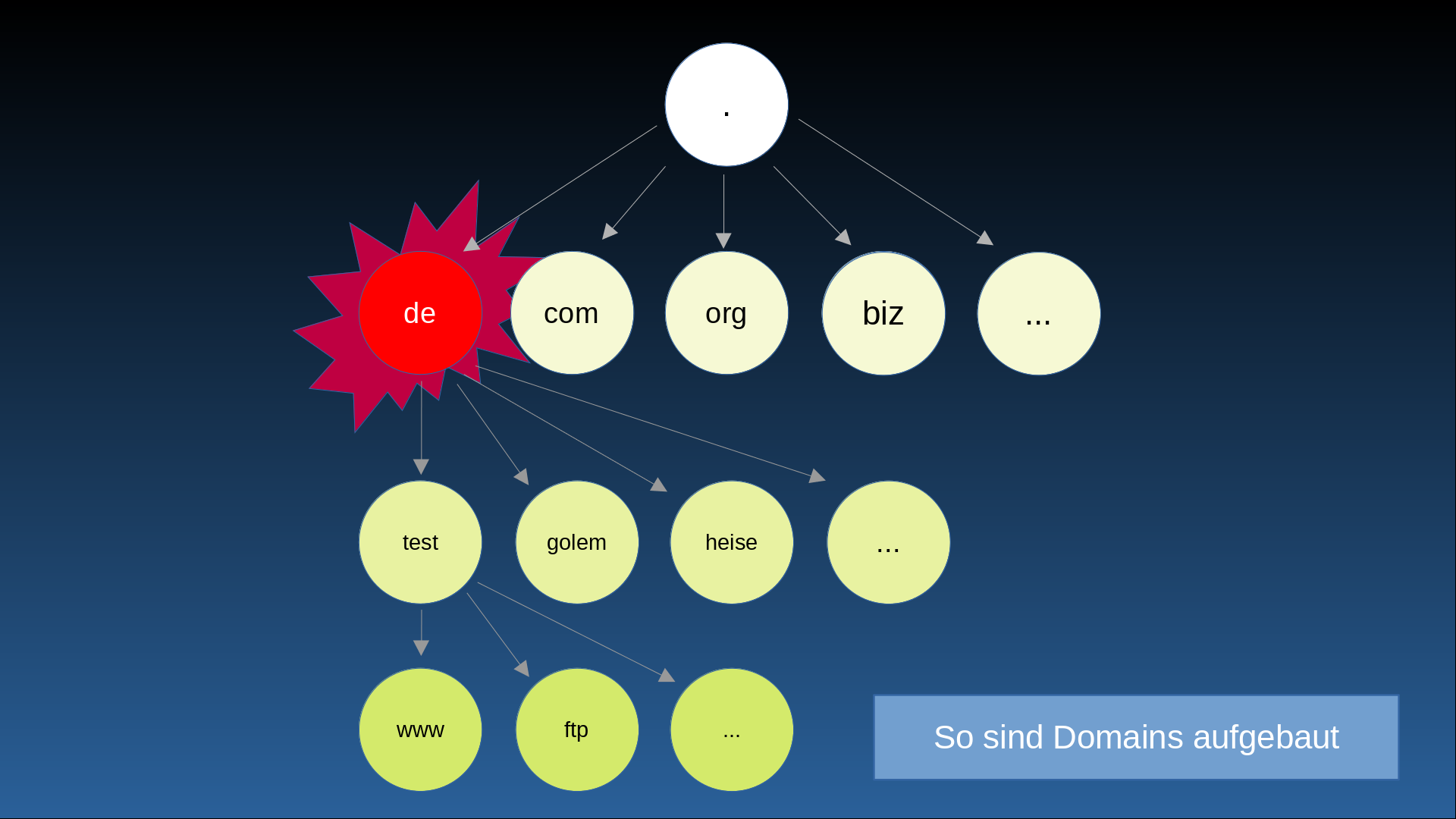

Diese spannende Frage erinnert irgendwie an die Einleitung eines jeden Asterix Bandes, und die Parallele stimmt auch. Heute beachten so ziemlich alle DNS-Resolver DNSSEC. Das ist gut, wenn eine Domain DNSSEC benutzt, ist aber natürlich überflüssig für Domains, die kein DNSSEC einsetzen.  Weil die Resolver, das sind die Computerprogramme, die für den eigenen PC losgehen und die Frage nach der IP eines Domainnamens stellen, modern sind, beachten Sie DNSSEC. Da, wie oben im Bild, bereits der erste Eintrag, die TOP-Level-Domain ( TLD ), falsch signiert war, brechen Resolver an der Stelle direkt ab und fragen sich nicht weiter die Kette bis zum Schluß durch:

Weil die Resolver, das sind die Computerprogramme, die für den eigenen PC losgehen und die Frage nach der IP eines Domainnamens stellen, modern sind, beachten Sie DNSSEC. Da, wie oben im Bild, bereits der erste Eintrag, die TOP-Level-Domain ( TLD ), falsch signiert war, brechen Resolver an der Stelle direkt ab und fragen sich nicht weiter die Kette bis zum Schluß durch:

dig @8.8.8.8 „de.“

[…]RRSIG with malformed signature found for de/soa (keytag=33834)

8.8.8.8 sind die öffentlichen Nameserver von Google, die dann für den fragenden das „Resolving“ (Auflösen) übernehmen. Und wie man sieht, hat der gestern Abend direkt für „de.“ gestreikt. Den Root-Punkt am Ende eines Domainnamens kennen normale Menschen im Internet gar nicht, weil der geflissentlich von echt allen Programmen weggelassen wird, und das zu Recht. Nicht desto trotz ist „test.de.“ eigentlich die korrekte Schreibweise. (Würdet Ihr den alle schreiben wollen? Genau).

Gallische Resolver, die kein DNSSEC validieren, waren nicht betroffen

Genauso habe ich unsere Zentralen DNS-Caches im Rechenzentrum wieder zum Funktionieren gebracht: DNSSEC abgeschaltet. Mein privater DNS Resolver auf dem PC hatte das auch nicht aktiviert, so daß ich zu den wenigen gehörte die alles machen konnten, aber den Luxus haben die Normalbürger nicht, da bei denen der (DSL-)Router die DNS Auflösung macht und den hat man nicht unter dieser strengen Kontrolle.

Ihr habt bestimmt schon einmal von der NIS-2 Richtlinie der EU gehört, die kritische Infrastrukturbetreiber zu Widerstandsmaßnahmen verdonnert, daß deren kritische Dienste in Betrieb bleiben. NIS-2 ist der Grund, wieso Ihr seit Dezember Eure Domaininhaberemailadressen validieren müsst. Ein Vorgang, der das Netz TOTAL SICHER macht 😉 Das ist natürlich blanker Aktionismus und so nutzlos, wie man sich das nur vorstellen kann.

Beispiel:

Ich gebe als Inhaberemail eine Adresse genau der Domain an, die ich gerade registriert habe. Was habe ich dadurch mehr an Infos über den gefakten Inhabernamen erfahren? Nichts.

Eine Validierung von Firmennamen und Adressen ist dagegen schon eine andere Hausnummer, außer der Eintrag im Handelsregister oder Datenbank des Adresshändlers ist genauso Fake, dann gewinne ich auch nichts.

Ihr seht, so ganz durchdacht ist die NIS-2 Umsetzung der DENIC nicht. Zurück zum DNS.

Wie wird da jetzt aber ein Fall für ISIS draus?

Der Ausfall gestern hat sehr eindringlich gezeigt, wieso ein Cyberangriff auf Deutschland, oder jedes andere Land, dort ansetzen wird: Beim ROOT Nameserver der TLD.

Der Angriff wird grob so ablaufen:

- Infiltration der DENIC

- Zerstörung der DE Zone und des Backups

- Eliminierung der Personen die wissen wie man das zurücksetzt.

Folgen:

- alle nicht in DNS Cachen gespeicherten Zonendaten sind unerreichbar

- nach maximal 24 Stunden sind diese Caches eruiert(leer)

- Ausfall von deutschen EMAIL, MATRIX, WHATSAPP, SMS, WEBSEITEN

- Ausfall von Zahlungsdienstleistern mit der TLD des angegriffenen Landes

Alles in <24h ohne Möglichkeit das zu vermeiden.

Wieso 24h? Weil das die normale TTL von DNS Einträgen ist, damit die nicht ständig bei den ADNS ( Authoritative Domain Name Server ) nachgefragt werden müssen. Das wäre zu viel Stress fürs Netz, Ihr habt keine Vorstellung davon wie viele DNS Anfragen so ein PC am Tag macht.

Gegenmaßnahme

Ein dezentraler DENIC Ersatz bei dem der Angriff auf eine Instanz keine Folgen hat.

Das stellen wir uns am besten so vor, daß diese Schatten-Server die ganze Zeit die Infos von Denic kopieren, solange die Zone intakt ist und sobald die Zone defekt ist, den Stand einfrieren und aus Ihren Caches den JOB von den zerstörten DE-ROOTServern der Denic übernehmen.

Die Liste mit den Schattenservern liegt allen Resolvern bei oder wird wie die DNSSEC Keys von der Denic verteilt so lange sie kann und die Resolver ziehen sich einmal im Monat ein Update, so wie das bei den .-ROOTservern auch ist.

Der Unterschied eines Schattenserver zum offiziellen DE-Rootnamervern ist: Die Denic hat keine administrative Möglichkeit die Zonendaten zu zerstören, weil die nur gepullt werden und wenn die Daten die gepullt werden sollen, invalide sind, hört das Pullen auf und der „Notfall“ wird ausgerufen.

Funktion systemisch eingebaut.

Das System hat den Vorteil, daß es automatisch funktioniert, es kann also eine Blackbox einfach ins Netz eines Rechenzentrums gesteckt werden, die dann die DE-Rootzone spiegelt und das ausgibt. Die .-Rootserver könnten diese Schattenserver auch als normale DE-Rootserver ausgeben, weil es funktional nach außen keinen Unterschied gibt, solange die Updates der Zonendaten kommen (was ne Menge am Tag sein dürfte).

So ein System anzugreifen wäre fast unmöglich, weil man dazu DOS Angriffe benutzen müßte, und die können erkannt und abgewehrt werden. Dazu kommt, daß das System kostendeckend fast unbegrenzt skaliert werden kann, wenn die Schattenserver z.b. zusätzlich ein P2P Netzwerk zum Abgleich aufbauen. Setzt der Ernstfall ein, würde sich das System so, sogar selbst auf den letzten Stand syncen.

Der Realitätsabgleich

In der Realität des eingesetzten Notfalls, gibt es vermutlich ein paar tausend eher unwichtige Abweichungen wegen der Sync-Verzögerung, aber das ist dann zu verschmerzen und deutlich besser als der Totalausfall gestern Abend. Ihr macht Euch keine Vorstellung davon was an der „Meine Webseite ist offline“ Front los war. Mails im Sekundentakt von Überwachungsservern, ich musste gestern Abend z.B. das Konto beim SMS-Provider aufladen, weil mein Handy tatsächlich vom Tisch vibriert ist .. echt wahr.

Im Positiven würde man im Idealfall die zerstörte DE-Zone gar nicht bemerken. Denkt mal darüber nach.