Schön ist es eine Spam-Fallenadresse zu haben, so daß man gar nicht nachdenken muß, ob eine Spam auch eine Spam ist und oder auch noch ein Scam. Für alle, die keine eigene Falle haben, folgende Masche ging uns ins Netz:

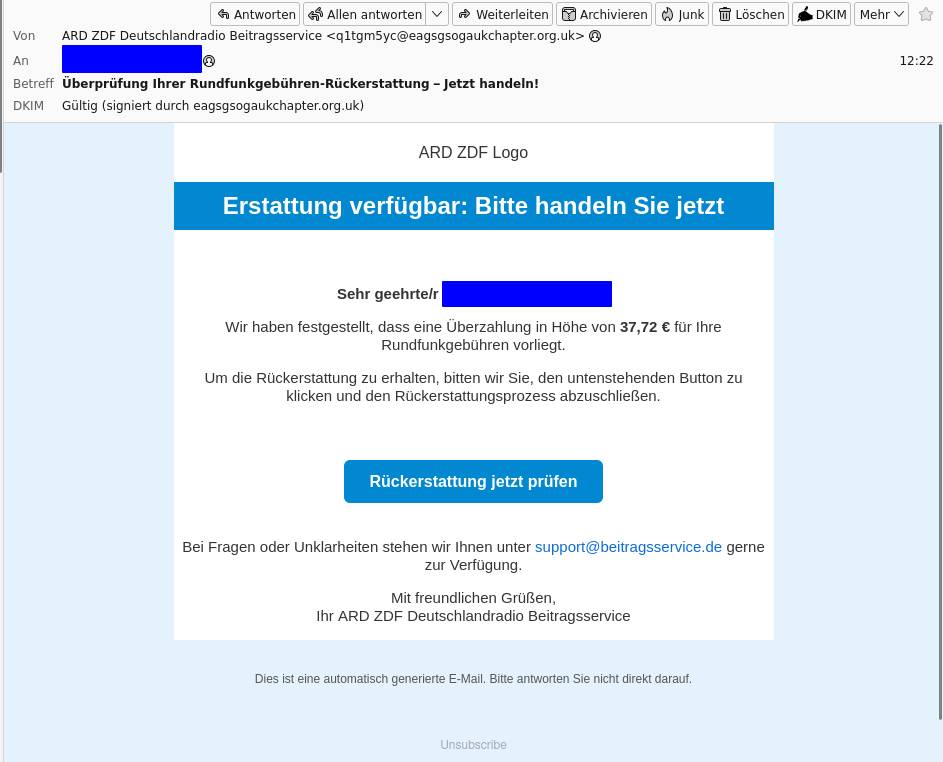

Scam: Überprüfung Ihrer Rundfunkgebühren-Rückerstattung – Jetzt handeln!

Seit einigen Tagen kommen gehäuft Scammails mit dieser Masche rein:

| Sehr geehrte/r ##EMAILADRESSE##, Wir haben festgestellt, dass eine Überzahlung in Höhe von 37,72 € für Ihre Rundfunkgebühren vorliegt. Um die Rückerstattung zu erhalten, bitten wir Sie, den untenstehenden Button zu klicken und den Rückerstattungsprozess abzuschließen. |

| Rückerstattung jetzt prüfen |

| Bei Fragen oder Unklarheiten stehen wir Ihnen unter support@beitragsservice.de gerne zur Verfügung. Mit freundlichen Grüßen, |

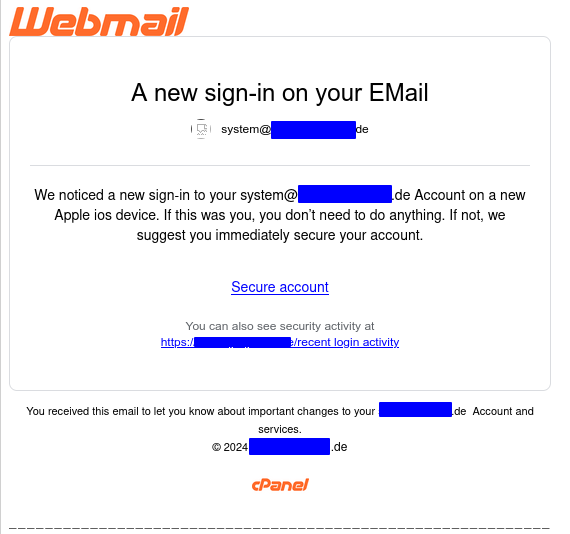

In Real sieht das so aus:

An der Absendeadresse ist schon eindeutig erkennbar, daß es sich um eine gefälschte Email handelt.

An der Absendeadresse ist schon eindeutig erkennbar, daß es sich um eine gefälschte Email handelt.

Wie immer, weg mit dem Datenmüll 😉