Ich hab es gewagt: Mein Androidgerät ist seit 48h aus. Eigentlich Unbeteiligte wurden unfreiwillig zu Pinephonetestern und haben es nicht mal gemerkt 😉

Pinephone: Daily Driver Status rückt näher

Der von der Fedora SIG Mobility verteilte Stand ermöglicht es einem tatsächlich ein Pinephone mit zur Arbeit zu nehmen, ohne Angst haben zu müssen, auf dem Weg zum Auto die Batterie zu leeren.

Hier ist das vorläufige Testergebnis:

Das Pinephone verliert mit dem aktivierten ModemManager Patch in 8h ca. 10 % Akkuladung. Damit käme man unter günstigen Umständen 3 Tage ohne Laden aus. Mit dabei waren auch einige nicht zu intensive Nutzungen des Telefons. In der Realität werden es damit wohl eher 2 Tage sein, es sei denn, Ihr braucht eigentlich gar kein Smartphone, weil Ihr nur ein „Ich ruf Dich an, nicht Du mich“ Nutzertyp seid 😉

Das Telefon wacht erwartungsgemäß auf, wenn ein Anruf kommt und läßt es auch klingeln. Mein persönliches Highlite, der Bug mit dem „ich klingel bis das MP3 zu ende ist“ scheint weg zu sein, oder ich hatte Glück 🙂

SMS sind eine andere Geschichte, die wecken das Telefon auf, aber leider bekommt Chatty keinen Tip und holt die SMS erst beim nächsten Neustart beim Modem ab. Da ist aber im Upstreamprojekt bereits ein Patch in der Mache. Dann wäre das Pinephone „Feature complete“.

Wenn da nicht GPS wäre, da läuft bislang eher nur mit Gnome. Ich weiß auch so, wo ich bin 🙂

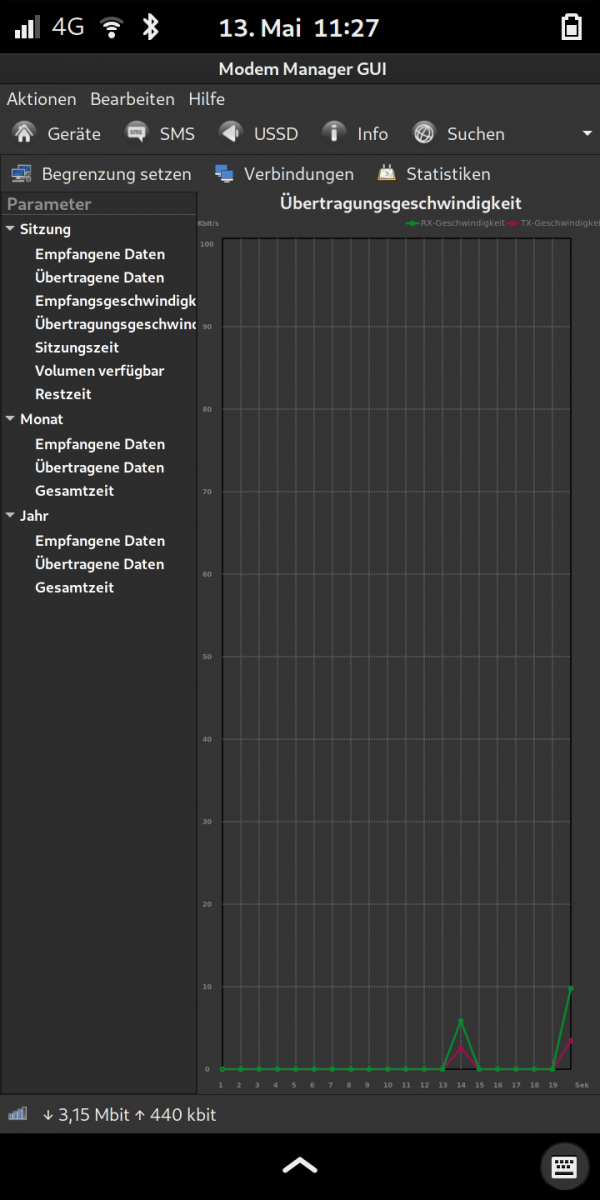

Außerdem habe ich das Highlite gefunden: Die neue ModemManager UI

Die neue ModemManager UI

Damit lassen sich auch SMS Schreiben und empfangen, die SIM Karte auslesen und vieles nützliche mehr. Es sollte auf keinem Smartphone fehlen 😉

Kleine Anmerkung zum Stromverbrauch:

Fluffychat hat nicht nur einen „ich schreib rückwärts“-Bug, es hat auch tierischen Spaß 150% CPU Leistung zu verbrennen wenn es läuft. Ich glaube das braucht mehr als ein Update ( trotzdem netter Matrix-Client ).

Außerdem sollte man sich für das Pinephone einen USB-C mit 3-4A kaufen, mit 2A dauert das echt lange 🙁

Anleitung für einen eigenen Klingelton

Da der Bug mit dem Klingeln-so-lange-die-Tondatei-halt-dauert weg ist, kann man jetzt endlich vernünftige Kingeltöne aufs Pinephone zaubern:

sshfs root@pinephone:/ mnt

ffmpeg -i VERZEICHNIS/FILENAME.mp3 -codec:a libvorbis -qscale:a 8 mnt/usr/share/sounds/freedesktop/stereo/phone-incoming-call.oga

Denkt an ein Backup des echten Klingeltons, auch wenn es um den nicht schade ist.

Natürlich muß man nicht ffmpeg nehmen, man könnte auch oggenc benutzen, aber das hat eine sehr beschränkte Auswahl an Quellformaten.