RemixOS habe ich ja schon mal vorgestellt, es handlet sich dabei um einen Android Emulator, der vom USB Stick auf IntelHardware läuft. Das kann ein Laptop sein, aber auch der Desktop-PC.

Fedoras Hausvirtualisierung „Boxen“ kommt mit dem RemixOS gut zurecht, was man von Oracles VirtualBox nicht sagen kann. Ich habe keine Möglichkeit gefunden, RemixOS erfolgreich zu starten. Nur die Bootanimation war zu sehen. Boxen dagegen bootete sofort ins OS hoch.

Leider ist es eine Qual damit zu arbeiten, also RemixOS, nicht Boxen, weil alle Mausbewegungen mit gedrückter linker Maustaste erfolgen, was aber gleichzeitig auch die Aktivierung darunterliegender Elemente ist. Außerdem sind die Mausbewegungen auf dem FullHD Display nicht syncron mit der VM, weil die im 1024×768 Modus läuft.

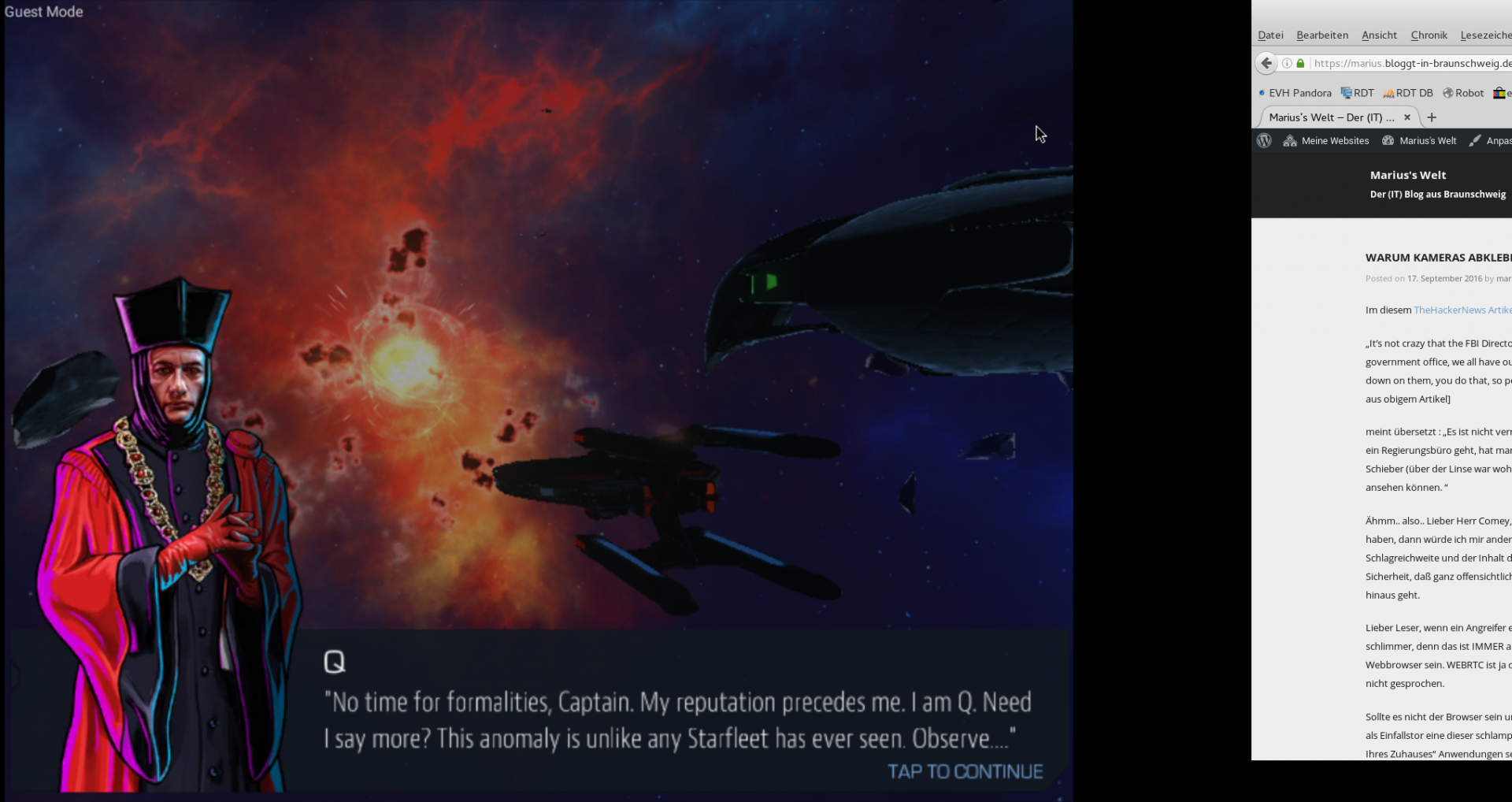

In 3D Spielen wie Star Trek – Timelines beeinflußt man damit automatisch die Ansicht, wenn man überhaupt soweit kommt irgendetwas gezielt zu aktivieren. Gäbe es die Excapetaste nicht, man hätte an einen schlechten Witz denken können.

Zum Rumspielen reicht es, aber „Zocken“ kann man getrost vergessen! Und schon gar nichts, was man mit Händen steuern muß, wie Hill-Climb Racer. Kauft Euch dazu lieber den HDMI Adapter für Euer Handy oder Tablet, habt Ihr mehr von!