Moin, Moin,

wer auf dem Pinephone alle Fedora Updates eingespielt hat, wird jetzt aktuell keine Addons mehr haben, weil die systemweiten Crypto-Policies dies unterbinden.

Pinephone: Firefox Addons wieder gangbar machen

Wie Ihr diesem früheren Beitrag hier entnehmen könnt:

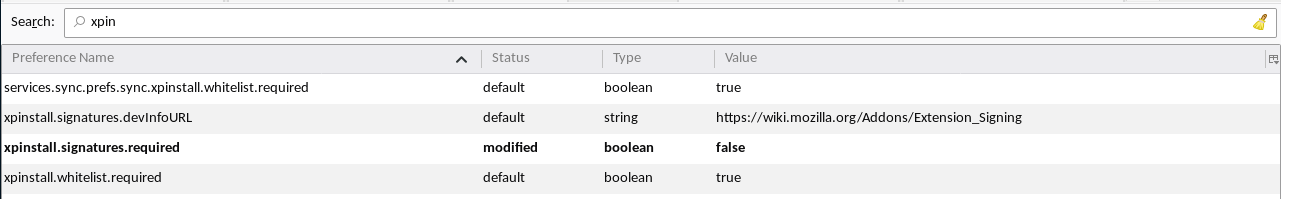

Hat die Einstufung von SHA-1 als unsicherer Hash-Algorithmus zur Folge, das die Zertifikate zum Signieren von Firefox Addons nicht mehr akzeptiert werden, aber viele Addons von Mozilla noch nicht mit sha256 signiert wurden. Das nss 3.59.0-3 Paket, das diese Beschränkung temporär wieder aufhebt, hat es leider nicht auf Rawhide geschafft, weswegen Firefoxaddons jetzt nicht mehr funktionieren.

Allerdings kann man da selbst Abhilfe schaffen. Einmal Root werden und folgendes eingeben:

update-crypto-policies –set DEFAULT:FEDORA32

reboot

Nun läuft das Pinephone auf einem etwas entspannteren Modus. Das darf natürlich nicht ewig so bleiben. Wir warten lediglich bis es ein Firefoxupdate gibt, daß die NO-SHA1 Policy für Firefox ignoriert, bis die ganzen Addons neu signiert wurden. In dem Augenblick können wir die DEFAULT Policy wiederherstellen ( update-crypto-policies –set DEFAULT ).

Doch noch einen weiterer Pinephone Beitrag vor Silvester geschafft 🙂