Ok, heute habe mal was feines an Scam Email für Euch. Involviert sind: Die Uni Osnabrück und die Brasilianische Regierung, ein 96 jähriger Gönner und sehr, sehr viel Geld 😀

419 Scam der Uni Osnabrück oder doch der Brasilianischen Regierung 🙂

Erstmal zum Inhalt der der Scam-Email:

Hallo,

Sie haben eine Spende von fünf Millionen Euro gewonnen

Ich bin LEONARD H. AINSWORTH, ein australischer Geschäftsmann. Ich bin seit vielen Jahren der Gründer mehrerer sehr erfolgreicher Unternehmen. Nun, ich bin 96 Jahre alt.

2017 habe ich das Giving Pledge unterschrieben und mich den anderen 204 Personen oder Paaren angeschlossen, die versprochen haben, mindestens die Hälfte ihres riesigen Vermögens für philanthropische Zwecke zu verschenken.

Danach kommen jede Menge Links zu echten Seiten. Natürlich noch mehr Geschwaffel und nochmal der Glückwunsch zu den 5 Millionen € 😀 Das der Text in einem holprigen Deutsch daher kommt, daß zwar rechtschreibtechnisch korrekt ist, aber von der Wortwahl her nicht, deutet wohl auf den Einsatz einer Übersetzungssoftware hin.

Das der Text in Deutsch ist geht auch mit unserem ersten Merkmal einher:

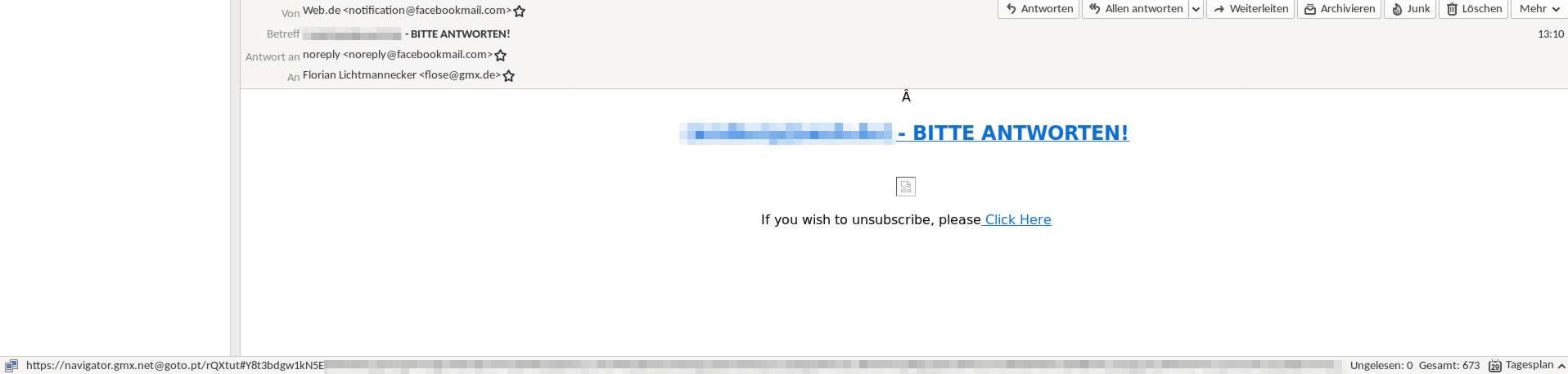

Return-path: <maikeller@uni-osnabrueck.de> To: Recipients <maikeller@uni-osnabrueck.de> From: LEONARD H. AINSWORTH <maikeller@uni-osnabrueck.de> Date: Wed, 26 Aug 2020 20:30:07 -0700 Subject: Glückwunsch- Spende

Eine etwaige Antwort geht dann an eine völlig andere Wegwerfadresse bei Microsoft:

Reply-To: lenhainsworthgivingpledge@outlook.com

Schauen wir uns mal an, wo das wirklich her kam:

Received: from [131.72.217.136] (helo=webmail.seciju.to.gov.br) by ****************** with esmtps (TLSv1.2:ECDHE-RSA-AES256-GCM-SHA384:256) (envelope-from <maikeller@uni-osnabrueck.de>) id ****************; Thu, 27 Aug 2020 11:59:45 +0200 Received: from localhost (localhost [127.0.0.1]) by webmail.seciju.to.gov.br (Postfix) with ESMTP id 5F9CD128ACF; Thu, 27 Aug 2020 00:29:25 -0300 (-03)

Ein Webmailserver der brasilianischen Regierung .. Strike \o/ Und das ist auch noch … Trommelwirbel .. Das „Sekretariat für Staatsbürgerschaft und Justiz“ 😉 unbezahlbar sowas 😀

Falls jemand darauf antworten will, sollte er sich klar sein, daß das ein 419 Scam ist, d.b. der Betrüger wird sich irgendwelche Gebühren für die Zahlung, z.b. Notargebühren , Anwaltskosten, Bankkosten usw. ausdenken und vorher vom Opfer fordern. Benannt wurde das nach dem Paragraphen 419 des nigerianischen Strafgesetzbuches. Ja, denn aus Nigeria wurde die Masche zwar nicht erfunden, war aber in den 80er Jahren so stark verbreitet, daß sich die nIgerianische Justiz genötigt sah, einen eigenen Strafparagraphen einzuführen, die 419 😉

Am Ende immer die gleiche Prozedur: Weg damit in die digitale Mülltonne 🙂