Ein Linux am Dienstag Treffen ist wieder vorbei. Für all diejenigen, die nicht daran teilnehmen konnten, wir konnten wieder das ein oder andere Nutzerproblem lösen.

Linux am Dienstag: Nachlese 6.4.2021

Nacharbeiten von Fedora u.a. Upgrades

Wenn nach einem Distro-Upgrade von Fedora z.B. auf 33 mal einiges nicht gehen sollte, dann erinnert Euch an diesen Befehl: sudo restorecon -R -v /*

Er setzt alle SELinux Kontexte wieder auf die richtigen Werte. Wie ich am eigenen Laptop erfahren mußte,wird dies wohl nicht so automatisch gemacht, wie man sich das vorstellen würde. Mehr dazu in diesem Blog-Artikel von 2015:

Wake-on-Lan

Wie funktioniert eigentlich Wake-On-Lan? Die Frage führte selbstverständlich gleich zur nächsten Frage: „Was ist das für eine komische Zahlenfolge da?“ und dies führte zu unserem gestrigen Schwerpunktthema: „Wie werden eigentlich Daten im Netz transportiert?„. Stichpunkte waren ARP, Traceroute, Netzwerkrauschen, Switche, Router und natürlich die Ursache aller Vorträge Wake-on-Lan und was man damit machen kann.

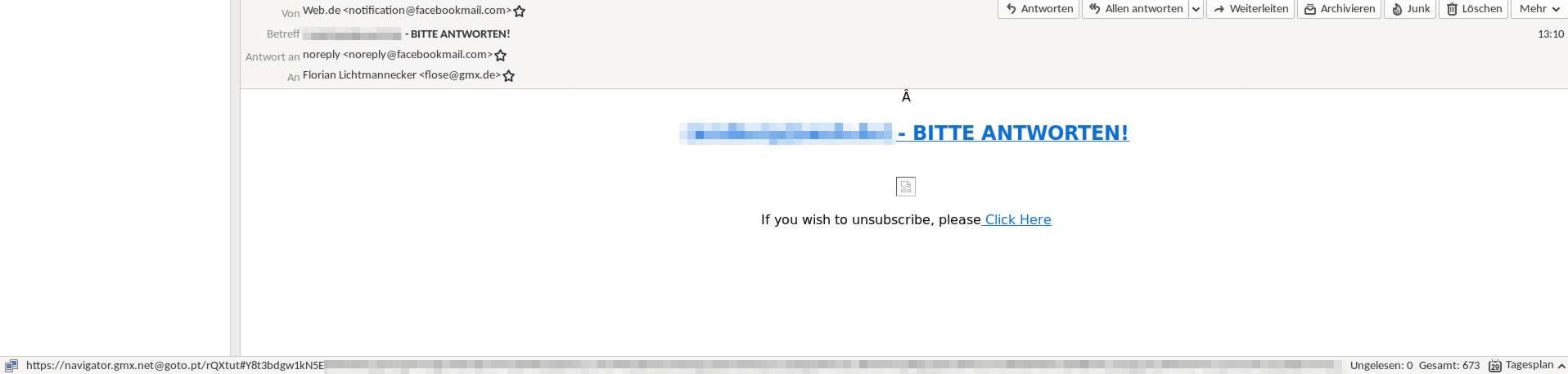

Facebook – 533 Millionen Datensätze aufgetaucht

Allerdings gibt es eine erweiterte Anekdote:

Herr Kelber, seines Zeichens oberster deutscher Datenschützer, brachte die beiden obigen Meldungen zusammen, auch wenn diese vermutlich nicht zusammenhängen, denn auch Telefone, die nicht im Facebooksystem waren, bekamen diese SMS auch zugeschickt.

Ich nehme daher an, daß einfach alle Nummernblöcke deutscher Mobilfunkanbieter periodisch vollgespammt wurden. Da man das über normale Handies so nicht machen kann, werden dort ausländische S7 Anbieter involviert sein, die in Massen SMS in die Welt spammen. Die diversen Polizeidirektionen Deutschlands warnen dann auch schon seit Mitte Januar in Presseveröffentlichungen vor dieser Welle.

„USA. DHS got new smartphones with signal after the solarwind hacks.“

Die Mitarbeiter von Homeland-Security bekommen neue Smartphones, diesmal mit Signal als Messanger, nachdem die US Behörden ja durch den Hack bei der Solarwinds Firewall, Besuch von ausländischen Hackern bekommen hatten. Ob die allerdings damit so richtig froh werden kann bezweifelt werden, da Signal jetzt eine Bezahlfunktion bekommt: https://signal.org/blog/help-us-test-payments-in-signal/

Ein prominentes deutsches IT-Verschwörungsblog meinte daraus bereits das Ende von Signal ableiten zu können, weil wenn die mit Krypto-Geld hantieren wollen, Blockchains dafür einbauen und Nutzerdaten „in die Cloud hochladen“ und den früher immer publizierten Sourcecode seit über einem Jahr nicht mehr bereitstellen, dann kann das nur das Ende bedeuten. Tja.. mir egal, wir nutzen Matrix 🙂

Fedora wird nicht auf 33 aktualisiert

Wie uns gestern berichtet wurde, aktualisierte Packagekit auf mehrfache Anweisung den PC nicht von Fedora 32 auf Fedora 33. Hier nochmal die Anleitung, wie man Fedora als Rootuser von Hand auf die neue Distro umstellt:

„screen“ starten

rpm –import /etc/pki/rpm-gpg/RPM-GPG-KEY-fedora-33-$(uname -i)

dnf clean all;dnf -y upgrade;

dnf –allowerasing –releasever=33 –setopt=deltarpm=false distro-sync

Alles bestätigen was gefragt wird und ab damit 🙂

Screen setzt man ein, falls die Desktopsession mitten im Update sterben sollte. Durch Screen läuft das Update im Hintergrund weiter und man kann sich dann einfach per Terminal und „screen -r“ wieder in die Terminalsession einklinken. Vorteile hat das Update von Hand natürlich auch: man sieht endlich wie weit es schon fortgeschritten ist.