Attention! You have been hacked! Follow the instructions… äh, nein 😀

139.83.221.61.in-addr.arpa domain name pointer m.antnex.com.tw.

139.83.221.61.in-addr.arpa domain name pointer vpn.antnex.com.tw.

139.83.221.61.in-addr.arpa domain name pointer antnex.com.tw.

139.83.221.61.in-addr.arpa domain name pointer mail.antnex.com.tw.

PORT STATE SERVICE

25/tcp open smtp

110/tcp open pop3

143/tcp open imap

443/tcp open https

465/tcp open smtps

587/tcp open submission

993/tcp open imaps

995/tcp open pop3s

1194/tcp open openvpn

Envelope-to: fulldisclosure@XXXXXXXXXXXXXXXXXXXXXXX

Delivery-date: Wed, 15 Jun 2022 06:58:29 +0200

Received: from vpn.antnex.com.tw ([61.221.83.139] helo=m.antnex.com.tw)

by XXXXXXXXXXXXXXXXXXXXXXX with esmtps (TLS1.3) tls TLS_AES_256_GCM_SHA384

(Exim 4.94.2)

(envelope-from <support@antnex.com.tw>)

id 1o1L6q-00AL05-PR

for fulldisclosure@XXXXXXXXXXXXXXXXXXXXXXX; Wed, 15 Jun 2022 06:58:29 +0200

Received: by m.antnex.com.tw (Postfix, from userid 98)

id E888D9BB43; Wed, 15 Jun 2022 12:58:19 +0800 (CST)

Received: from [127.0.0.1] (unknown [43.224.182.87])

(using TLSv1 with cipher ECDHE-RSA-AES256-SHA (256/256 bits))

(No client certificate requested)

by m.antnex.com.tw (Postfix) with ESMTPSA id 2815FB8766

for <fulldisclosure@XXXXXXXXXXXXXXXXXXXXXXX>; Wed, 15 Jun 2022 12:58:17 +0800 (CST)

Date: Wed, 15 Jun 2022 06:58:19 +0200

MIME-Version: 1.0

To: fulldisclosure@XXXXXXXXXXXXXXXXXXXXXXX

From: support@antnex.com.tw

Content-Transfer-Encoding: 8bit

Content-Type: text/plain; charset=UTF-8

Message-ID: <38381521293341.6453G20GAX@antnex.com.tw>

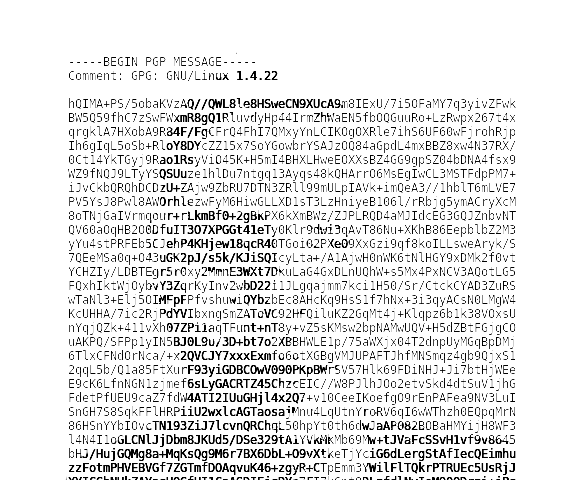

DKIM-Signature: v=1; a=rsa-sha256; c=simple/simple; d=antnex.com.tw;

s=antnex; t=1655269099;

bh=fOF5T+fIJUkFhy6YN7TRDW4/lk59WRfUuUB+mVQcuf8=;

h=Date:To:From:Subject;

b=UgrsjIcPfuFsvR3m8jHiutMHaYLn5QHb2KsCcyb5ZG3pBIlBRvgiOkvvzNexCRQiT

y35Dql7iMAwMrkB8d+8vQIuodEcmgk2ragKsn0fY4/6gsPiQIsVewMLyo2VNjQ7FRf

a9KuZnpsIHyidMmEGlOwLMoLpCxuIL3o1Jncr+6E=

Subject: Attention! You have been hacked! Follow the instructions.Hi!

You can consider this message as the last warning.

We’ve hacked your system!We’ve copied all the data from your device to our own servers.

Curious videos were recorded from your camera and your actions while watching porn. Your device was infected with our virus when you visited the porn site.

Trojan virus gives us full access, allows us control your device. The virus allows not only to see your screen, but also to turn on your camera, microphone, without your awareness. We captured video from your screen and camera and then edited a video where you’re watching porn in one part of the screen and masturbating in the other one. But that’s not all! We have access to all the contacts from your phone book and social networks.

It won’t take us long to send this video to your friends, family and relatives on social networks, messengers and email in a few minutes. We have a lot of audio recordings of your personal conversations, where a lot of „interesting“ things are revealed!This information can destroy your reputation once and for all in a matter in minutes.

You have the opportunity to prevent irreversible consequences. To do so you need to:

Transfer 1200 USD (US dollars) to our Bitcoin wallet.

Don’t know how to make a transfer? Enter „Buy Bitcoin“ into the search box. Our Bitcoin wallet (BTC Wallet): bc1qkp5rfx26m3kt3mw2wvasfd963u233vs782xmsr

After you make the payment, your video and audio recordings will be completely destroyed and you can be 100% sure that we won’t bother you again.

You have time to think about it and make the transfer – 50 hours!After you read this letter, we’ll get an automatic notification. From that moment on, the timer will start. It is useless to complain, because Bitcoin-wallets can’t be tracked, as well as the sender email. You may not try to send a reply message, as it will not reach the addressee anyway.

We also advise you not to send the letter to anybody. In this case the system will automatically send a request to the server, and all data will be published in social networks and messengers. You will not be able to solve the problem by changing passwords in social networks, as all the information is already downloaded to the cluster of our servers. Think about what reputation means to you and how much the consequences will be.

You have 50 hours.