Für heute ist die Landung von Rosetta auf dem Kometen 67P geplant.

Die ESA hat dazu einen Livestream aufgelegt, auf dem derzeit die Pressekonferenz übertragen wird.

Wer lieber direkt auf die Seite gehen möchte, kann diesen Link benutzen.

Der (IT) Blog aus Braunschweig

Für heute ist die Landung von Rosetta auf dem Kometen 67P geplant.

Die ESA hat dazu einen Livestream aufgelegt, auf dem derzeit die Pressekonferenz übertragen wird.

Wer lieber direkt auf die Seite gehen möchte, kann diesen Link benutzen.

Wenn Sie etwas auf Ihre Privatsphäre achten, haben Sie i.d.R. verschlüsselte Laufwerke oder vollverschlüsselte Festplatten, auf denen Ihr System installiert ist. In letzterem Fall, ist es für Sie als Einzeluser ggf. nicht so schlimm, wenn alle Ihre Dateiaufrüfe von Gnome protokolliert werden.

Wenn Sie aber nur ein TrueCrypt Laufwerk benutzen um Ihre schützenswerten Daten geheim zu halten, ist die „Zuletzt verwendet“ Funktion von Gnome ( oder auch Windows) meistens ein echter Verräter. Der vollständige Pfad mit Dateinamen wird in Ihrem Homeverzeichnis gespeichert. Damit kann man als „Ermittler“ anfangen die Verschlüsselung zu knacken, denn diese Verzeichnisse und Namen müssen ja in der verschlüsselten Festplattenstruktur enthalten sein. Damit läßt sich ein passender Directoryblock im Filesystem berechnen und aus dem kann dann das Passwort abgeleitet werden. Natürlich ist es immer noch die Suche nach der Nadel im Heuhaufen, aber der Heuhaufen ist deutlich kleiner geworden.

Abschalten kann man die Datensammlung ganz einfach:

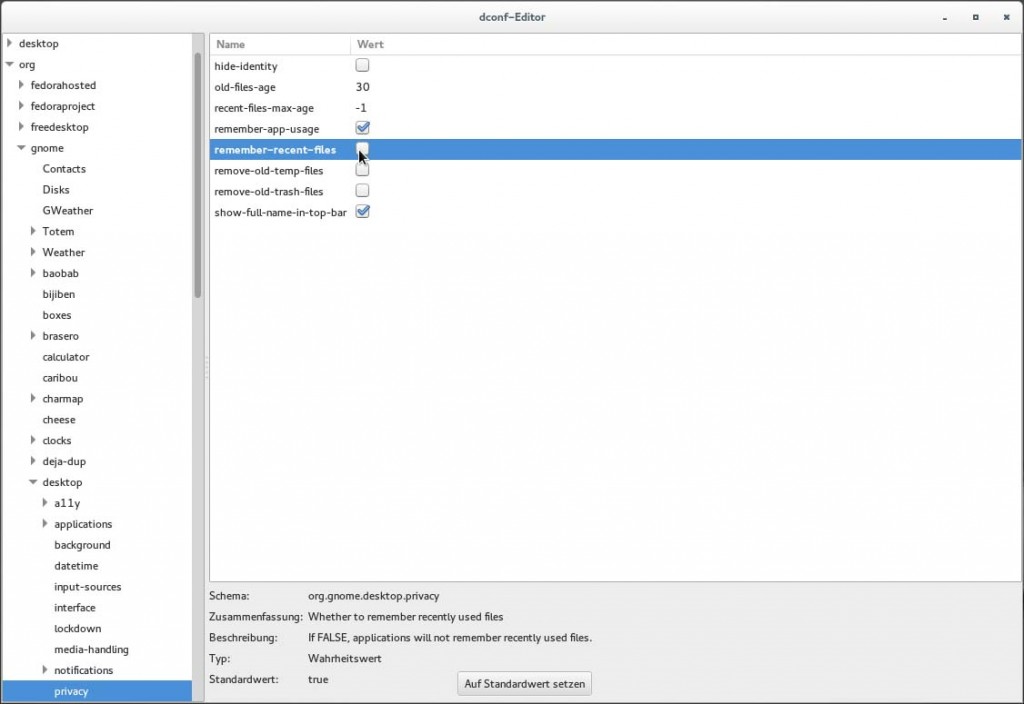

1. Rufen Sie den dconf-Editor auf.

2. in org -> gnome -> desktop -> privacy -> remember-recent-files abschalten :

im Dconf-editor die Recent-Files Option abstellen

Das wars schon. Gnome löscht dann die Aufzeichnungen auch sofort. Trotzdem sollte man unter ~/.local/share/ nachsehen ob die Datei recently-used.xbel (und alle Derivate davon) leer sind.

Wer diese Funktion im täglichen Arbeiten braucht, kann sich ein kleines Script schreiben, daß beim Beenden der Gnome-Session, also wenn der User sich ausloggt, die Datei recently-used.xbel löscht. Damit kann man nachsehen, was man heute gemacht hat, aber eben nicht mehr was gestern war.

Allerdings gibt es hier einen derben Haken. Zum Einen werden die Dateien auf einem unverschlüsselten Datenträger nie wirklich gelöscht, bis nicht ein anderes Programm den Block auf der Festplatte neu belegt, zum Anderen kann im Falle eines Stromausfalls, der gern einer Hausdurchsuchung voran geht, selbiger dazu führen, daß die Datei gar nicht mehr gelöscht wird.

In jedem Fall, sollte die Datei dann nicht nur einfach mit rm -f gelöscht werden, sondern vorher mit Datenmüll überschrieben werden. Wenn diese dann wiedergefunden wird, steht nichts brauchbares mehr drin.

Was vielen auch nicht immer bewußt ist, ist der Umstand, daß moderne Filesysteme ein sogenanntes Journal führen. Das sind abgetrennte Bereiche im Filesystem, in denen jeder Schreibzugriff vorab ausgeführt wird, bevor er im „echten“ Filesystem durchgeführt wird. Damit kann im Falle eines Stromausfalls die Konsistenz der Daten beibehalten werden und man muß das Filesystem lediglich kurz die letzte Aktion nochmals durchführen lassen um wieder einen benutzbaren Datenträger zu haben.

Leider bedeutet das auch, daß im Journal eine Kopie der geschriebenen Daten steht, selbst wenn diese auch gelöscht werden ( Erklärung oben). Wenn ich nun eine Datei überschreiben will, steht diese im Journal ggf. an einer anderen Stelle der Festplatte und überschreibt nicht, was ich eigentlich überschreiben wollte. Zwar wird im nutzbaren Teil des Filesystem die Datei überschrieben, aber ggf. nicht im Journalbereich.

Das kann man nur vermeiden, wenn man im Anschluß das Journal mit Datenmüll flutet, also eine große Datei schreibt, die größer ist als die Größe des Journalbereiches des Filesystems.

In der Praxis kann nur der Einsatz eines vollverschlüsselten Mediums helfen das Problem einzudämmen. Ganz beheben kann man das nur, in dem man gar nicht erst speichert, was man nicht wirklich braucht. So kann auch nichts „verloren“ gehen oder in fremde Hände gelangen.

Linux verfügt über ein großartiges Programm zum Lesen und Anzeigen von Sensorsdaten. Das Paket heißt lm_sensors. Da es aber sehr viele verschiedene Mainboards, respektive Chips auf den Boards gibt, kann es vorkommen, daß aktuelle Chips nicht richtig ausgewertet werden.

Der Chipsatz „it8721-isa-0290“ auf meinem Asusboard ist so ein Chip.

Wenn man sensors aufruft, erscheint z.B. so eine Ausgabe:

it8721-isa-0290 Adapter: ISA adapter in0: +2.82 V (min = +1.22 V, max = +0.19 V) ALARM in1: +2.80 V (min = +1.93 V, max = +1.42 V) ALARM in2: +0.80 V (min = +1.84 V, max = +2.38 V) ALARM +3.3V: +3.34 V (min = +2.71 V, max = +0.38 V) ALARM in4: +1.20 V (min = +0.17 V, max = +2.03 V) in5: +2.50 V (min = +1.18 V, max = +2.52 V) ALARM in6: +1.92 V (min = +1.43 V, max = +0.23 V) ALARM 3VSB: +4.61 V (min = +3.65 V, max = +2.76 V) ALARM Vbat: +3.36 V fan1: 1912 RPM (min = 128 RPM) fan2: 0 RPM (min = 53 RPM) ALARM fan3: 0 RPM (min = 10 RPM) ALARM temp1: +39.0°C (low = -54.0°C, high = -127.0°C) ALARM sensor = thermistor temp2: +34.0°C (low = +19.0°C, high = -123.0°C) ALARM sensor = thermistor temp3: -128.0°C (low = -85.0°C, high = -32.0°C) sensor = disabled

Wie man leicht erkennen kann, sind die meisten Min/Max Werte falsch und folglich auch die ALARM Meldungen am Ende der jeweiligen Sensoren. Das liegt daran, daß in der /etc/sensors.conf keine Einträge für diesen Chip enthalten sind.

Fügen Sie am Ende der Datei einfach folgende Einträge an:

chip "it8721-*"

label temp1 "CPU Temp" label fan1 "CPU Fan" label in0 "Core 0"

set in0_min 3.0 * 0.90 set in0_max 3.0 * 1.10 set in1_min 3.0 * 0.90 set in1_max 3.0 * 1.10 set in2_min 0.8 * 0.90 set in2_max 2.0 set in3_min 3.3 * 0.90 set in3_max 3.3 * 1.10 set in6_min 1.9 * 0.95 set in6_max 1.9 * 1.05 set in7_min 5.0 * 0.90 set in7_max 5.0 * 1.10

set fan2_min 0 set fan3_min 0

set temp1_min 0 set temp1_max 86 set temp2_min 0 set temp2_max 128

und dann starten Sie sensors mal mit dem Zusatz „-s“ : sensors -s . Danach ist die Ausgabe für Ihren Chipsatz korrekt.

Sie müssen erstmal herausbekommen, welchen Chip Sie da überhaupt haben, bevor Sie das obige Nachmachen können. Dabei hilft Ihnen sensors-detect . In einem Frage- und Antwortspiel werden Sie über Ihre Chips ausgefragt. Antworten Sie nach besten Wissen und Gewissen, dann klappt das schon.