Das beliebte Videoschnittprogramm OpenShot trackt seine User im Rahmen der Produktverbesserung via Google-Analytics. Dazu bekommt jede Installation eine eigene CID, die zusammen mit Versionummer, Sprache, OS Version und dem jeweiligen aktuellen Programmfenster an Google-Analytics übermittelt wird. Und genau darin liegt das Problem. Keine Panik, das ist kein Public Shaming Artikel, vielmehr ein „wo liegt da eigentlich das Problem“ Artikel.

OpenShot trackt Useraktivität via Google-Analytics

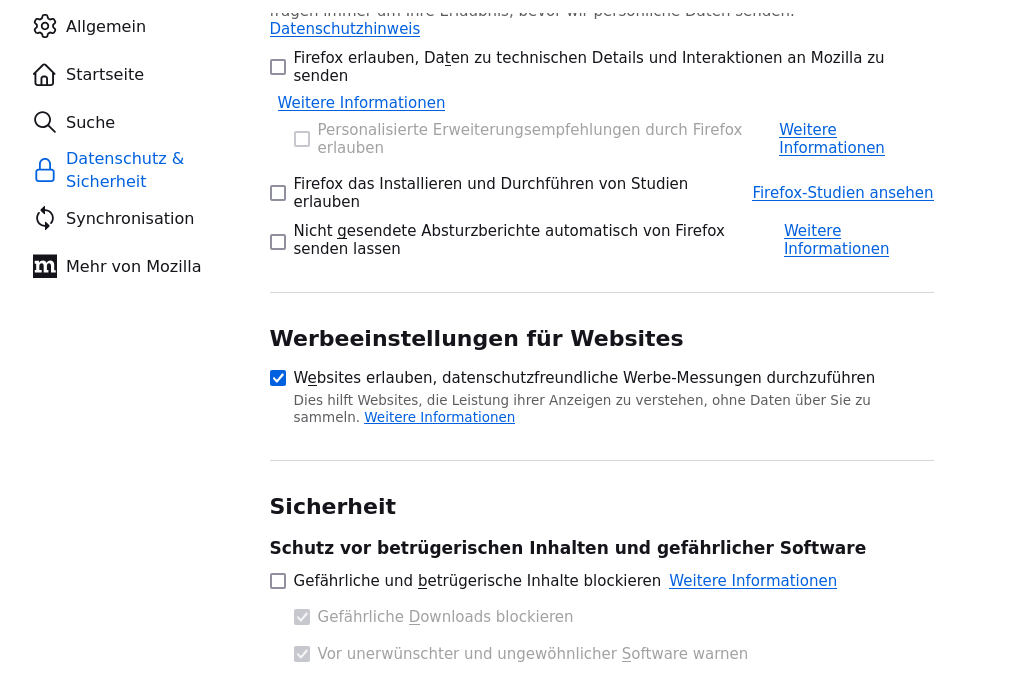

Bei der Erstinstallation von OpenShot wird der Benutzer zwar gefragt, ob er zur Produktverbesserung beitragen möchte, aber in welcher Form dies passiert, darüber wird er nicht informiert. Was er auch nicht weiß ist, das bereits der erste Start an die Google Server übertragen wird, denn es ist ein OPT-OUT. Die Einwilligung ist vorausgefüllt und wird beim Start auch als gegeben angesehen, wie dies Startprotokoll zeigt:

sudo dnf install openshot

…

Installiert:

openshot-2.4.4-2.fc29.noarch blender-1:2.80-5.fc29.x86_64

bitstream-vera-sans-fonts-1.10-32.fc29.noarch openshot-lang-2.4.4-2.fc29.noarch

….

python3-libopenshot-0.2.3-1.fc29.x86_64

Fertig.

[surface ~]$ openshot-qt

Loaded modules from installed directory: /usr/lib/python3.7/site-packages/openshot_qt

launch:INFO ————————————————

launch:INFO OpenShot (version 2.4.4)

launch:INFO ————————————————

app:INFO openshot-qt version: 2.4.4

app:INFO libopenshot version: 0.2.3

…

QMainWindow::addDockWidget: invalid ‚area‘ argument

metrics:INFO Track metric: [200] http://www.google-analytics.com/collect?cid=fc262946-270b-4bde-aa09-723466a9db8b&v=1&tid=UA-4381101-5&an=OpenShot+Video+Editor&aip=1&aid=org.openshot.openshot-qt&av=2.4.4&ul=en-us&ua=Mozilla%2F5.0+%28X11%3B+Linux+x86_64%29+AppleWebKit%2F537.36+%28KHTML%2C+like+Gecko%29+Chrome%2F37.0.2062.120+Safari%2F537.36&cd1=0.2.3&cd2=3.7.4&cd3=5.11.3&cd4=5.11.3&cd5=Fedora-29-Twenty+Nine&t=screenview&cd=main-screen | (35 bytes)

metrics:INFO Track metric: [200] http://www.google-analytics.com/collect?cid=&v=1&tid=UA-4381101-5&an=OpenShot+Video+Editor&aip=1&aid=org.openshot.openshot-qt&av=2.4.4&ul=en-us&ua=Mozilla%2F5.0+%28X11%3B+Linux+x86_64%29+AppleWebKit%2F537.36+%28KHTML%2C+like+Gecko%29+Chrome%2F37.0.2062.120+Safari%2F537.36&cd1=0.2.3&cd2=3.7.4&cd3=5.11.3&cd4=5.11.3&cd5=Fedora-29-Twenty+Nine&t=screenview&sc=start&cd=launch-app | (35 bytes)

metrics:INFO Track metric: [200] http://www.google-analytics.com/collect?cid=fc262946-270b-4bde-aa09-723466a9db8b&v=1&tid=UA-4381101-5&an=OpenShot+Video+Editor&aip=1&aid=org.openshot.openshot-qt&av=2.4.4&ul=en-us&ua=Mozilla%2F5.0+%28X11%3B+Linux+x86_64%29+AppleWebKit%2F537.36+%28KHTML%2C+like+Gecko%29+Chrome%2F37.0.2062.120+Safari%2F537.36&cd1=0.2.3&cd2=3.7.4&cd3=5.11.3&cd4=5.11.3&cd5=Fedora-29-Twenty+Nine&t=screenview&cd=initial-launch-screen | (35 bytes)

ui_util:INFO Initializing UI for MainWindow

Zwar werden direkt keine personenbezogenen Daten durch OpenShot übermittelt, aber immerhin weiß Google jetzt, daß die IP a.b.c.d heute Fedora 29 benutzt, wieoft mit OpenShot rumspielt und das in English. Ich habe über diese Daten keine Kontrolle. Anhang der eindeutigen CID läßt sich auch prima verfolgen, wie oft jemand Openshot startet und benutzt. Natürlich ist es das Ziel der Produktverbesserung, daß man etwas über das Userverhalten erfährt, aber wieso muß Google das auch wissen?

Hätte man da nicht einen eigenen Server benutzen können? So schwer ist das nicht und da OpenShot eine eigene Webseite hat (https://www.openshot.org/de/privacy/), wäre das kein großer Aufwand.

Nehmen wir mal an, die DSGVO würde gelten

Fast selbstredend muß ich an dieser Stelle auf die Datenschutzprobleme hinweisen. Wie Ihr ja wisst, werden IP Adressen seit dem Urteil des Kammergerichts in Berlin aus 2013 als personenbezogene Daten gewertet. An der Einschätzung habe ich meine Zweifel, aber das Gericht sah es nun mal so an. Jetzt ist der Hersteller von Openshot in den USA ansässig und unterliegt somit normalerweise nicht der EU DS GVO.

Das hindert aber natürlich niemanden daran, das mal vom Datenschutz überprüfen zu lassen, schliesslich werden auch US Firmen mit Strafen versehen, die keinen Sitz in der EU haben, sich aber an EU Bürger wenden. Durch die Monopolstellung von OpenShot im Linuxbereich, oder kennt Ihr eine andere brauchbare Software für den Videoschnitt, könnte man eine Sonderbehandlung des Herstellers rechtfertigen. Ich werde das mal unserem Bundesdatenschützer vortragen, mal sehen was er dazu sagt.

Die DS GVO sagt dazu jedenfalls folgendes:

Openshot ist nicht Facebook

Damit wir uns nicht falsch verstehen, der OpenShot Hersteller ist keiner von den „Bösen Akteuren“ wie Facebook. Das ist mehr so eine „unglücklich umgesetzt“ Geschichte. Entsprechend habe ich das Problem auch beim Hersteller angesprochen. Was dabei raus kommt, werdet Ihr bei Zeiten erfahren.

Zurück zur IP. Wir nehmen ja mal an, daß die DS GVO gilt. In diesem Fall wäre die Übermittlung der IP durch den Webrequest bei Google, eine Übermittlung von Personenbezogenen Daten an Dritte. Dieser Übermittlung muß der Kunde zustimmen bzw. bei Geringfügigkeit, was hier der Fall ist, in der Datenschutzerklärung mitgeteilt bekommen. Wer auf seiner Webseite Google Analytics einsetzt, muß das ja auch in der DSE angeben. Jetzt liegt dem Produkt OpenShot aber gar keine Datenschutzerklärung bei. Nicht mal ein Link, den am anklicken könnte, existiert. Damit habe ich als Anwender keine Chance zu erfahren, daß meine Daten an Google übermittelt werden, welche das genau sind und wie oft das passiert. Transparenz geht anders.

Was OPT-OUT in der Realität bedeutet

Wie ich anfangs gezeigt habe, werden schon beim Programmstart Daten an Google übermittelt, noch bevor ich das per Entfernen des Zustimmungshakens verhindern kann. Das dürfte keine böse Absicht sein, weil der Code den ersten Start es Programms einfach genauso behandelt, wie jeden anderen auch. Da werden also die gleichen Methoden durchlaufen wie sonst auch. Das kann aber nur passieren, weil der Entzug der Zustimmung die Ausnahme ist. OPT-OUT halt. Bei einem OPT-IN würde man also ggf. nie einen Datenabfluß haben.

Die DS GVO verlangt eine qualifizierte Zustimmung zu so einer Übermittlung, was einem OPT-IN-Zwang gleichkommt. Würde die GVO also für OpenShot gelten, wäre das wie es jetzt ist ein Verstoß gegen Artikel 6 Absatz 1 a , weil auf 1f kann sich der Anbieter nicht berufen, da es datenschutzfreundlichere Wege gibt und nachlesen kann ich es in einer Datenschutzerklärung auch nicht.

Artikel 7 Absatz 1 legt einem Datenschutzverantwortlichen explizit auf, daß er jederzeit nachweisen können muß, daß der Benutzer eingewilligt hat. Schon der Punkt wird zum Problem, weil der nötige Flag lokal auf der Benutzerfestplatte liegt und zu allem übel auch noch vorausgefüllt war. Wenn jemand sein Homeverzeichnis mal neu macht, ist die Bestätigung der Einwilligung futsch, weil wird nicht auf dem Firmenserver (ja Openshot wird von einer Firma entwickelt) gespeichert. Da wird ein Beweis im Worst-Case schlicht unmöglich.

Zusammenfassung

Meine Kritikpunkte sind daher:

- OPT-OUT, statt OPT-IN

- Daten werden an Google übermittelt

- Daten werden vor der Zustimmung übermittelt

- Keine Information über die Art und den Umfang der Datenübermittlung

- nur durch einen Zufall überhaupt darüber gestolpert.

Das Produkt hat also so kleinere Datenschutzmängel. Einige davon kann man leicht beheben, ohne das die Firma Einbußen hinnehmen muß. Der Hersteller hat da auch einige Tips von mir bekommen, wie er das anstellen könnte. Warten wir mal ab. Wie gesagt, es sind nicht die bösen Datenabgreifer, es ist einfach unüberlegt umgesetzt worden. Wenn aber jemand eine Datenschutzbeschwerde einreichen würde, und so diese von der Behörde angenommen würde, hat der Hersteller von OpenShot IMHO, schon wegen des fehlenden Einwilligungsbeweises, ein größeres Problem am Hacken.

Wie schaltet man das jetzt wieder ab?

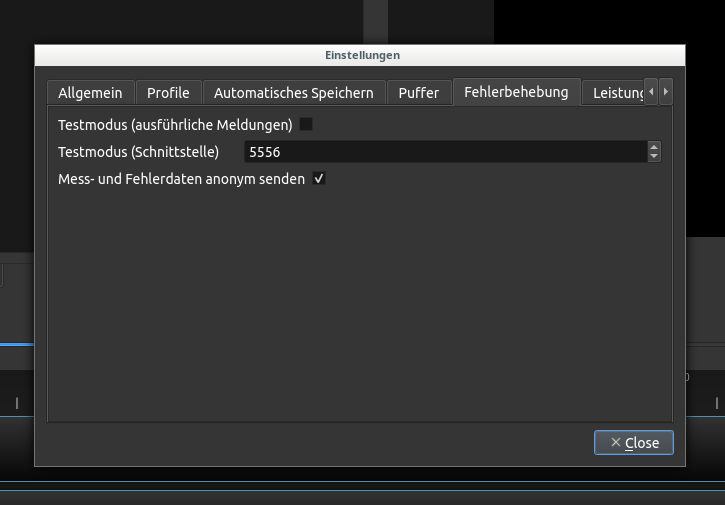

Kommen wir mal zur Lösung des Problems auf Eurer Seite. Das ist zum Glück einfach und zuverlässig machbar. Im „Bearbeiten“ Menü in die „Voreinstellungen“ wechseln, dort die „Fehlerbehebung“ aufrufen und diesen Haken hinter „Mess- und Fehlerdaten anonym senden“ entfernen:

Damit übermittelt Openshot dann ab sofort keine Daten mehr an Google. Habe ich natürlich geprüft 😉

Damit übermittelt Openshot dann ab sofort keine Daten mehr an Google. Habe ich natürlich geprüft 😉

Aber denke bitte daran, daß Ihr die nächste Installation von OpenShot ohne Internetzugang ( Stecker ziehen, Netzwerk abschalten ) startet und dann gleich den Haken entfernt.