Auf dem Pinephone läuft Linux, soweit so gut. Daß bedeutet auch, daß wir echt coole Sachen mit dem Pinephone machen können 🙂

Pinephone: Wie man schwer erreichbare Apps konfiguriert

Wenn Ihr meiner Philosophie folgt, habt Ihr Gnome auf dem Handy laufen. Was wäre, wenn Ihr dieses Gnome, auf Euren PC benutzen würdet? 😀 Ich habe da zwei Ansätze für Euch. Beide vereint, daß der Bildaufbau ein bisschen langweilig ist, weil das Pinephone nicht die schnellste CPU hat.

Das Display per SSH exportieren

Dafür müssen wir den SSH Server umkonfigurieren. Dazu muß man sich als root-Benutzer auf dem Pine anmelden, entweder Ihr macht das SSH oder Ihr quält Euch durch die Toucheingabe ( nicht zu empfehlen ).

Eure /etc/ssh/sshd_config sollte so aussehen:

Include /etc/ssh/sshd_config.d/*.conf

PermitRootLogin prohibit-password

PubkeyAuthentication yes

AuthorizedKeysFile .ssh/authorized_keys

X11Forwarding yes

PermitTunnel yes

Subsystem sftp /usr/libexec/openssh/sftp-server

Dann Abspeichern der Änderungen und Neustart des Servers: systemctl restart sshd

Achtung: jetzt unbedingt Testen, ob Ihr noch einloggen könnt, sonst wird das unschön 😉 Wenn es Probleme gibt, die Änderungen einfach auskommentieren ( „#“ vor die Option schreiben )

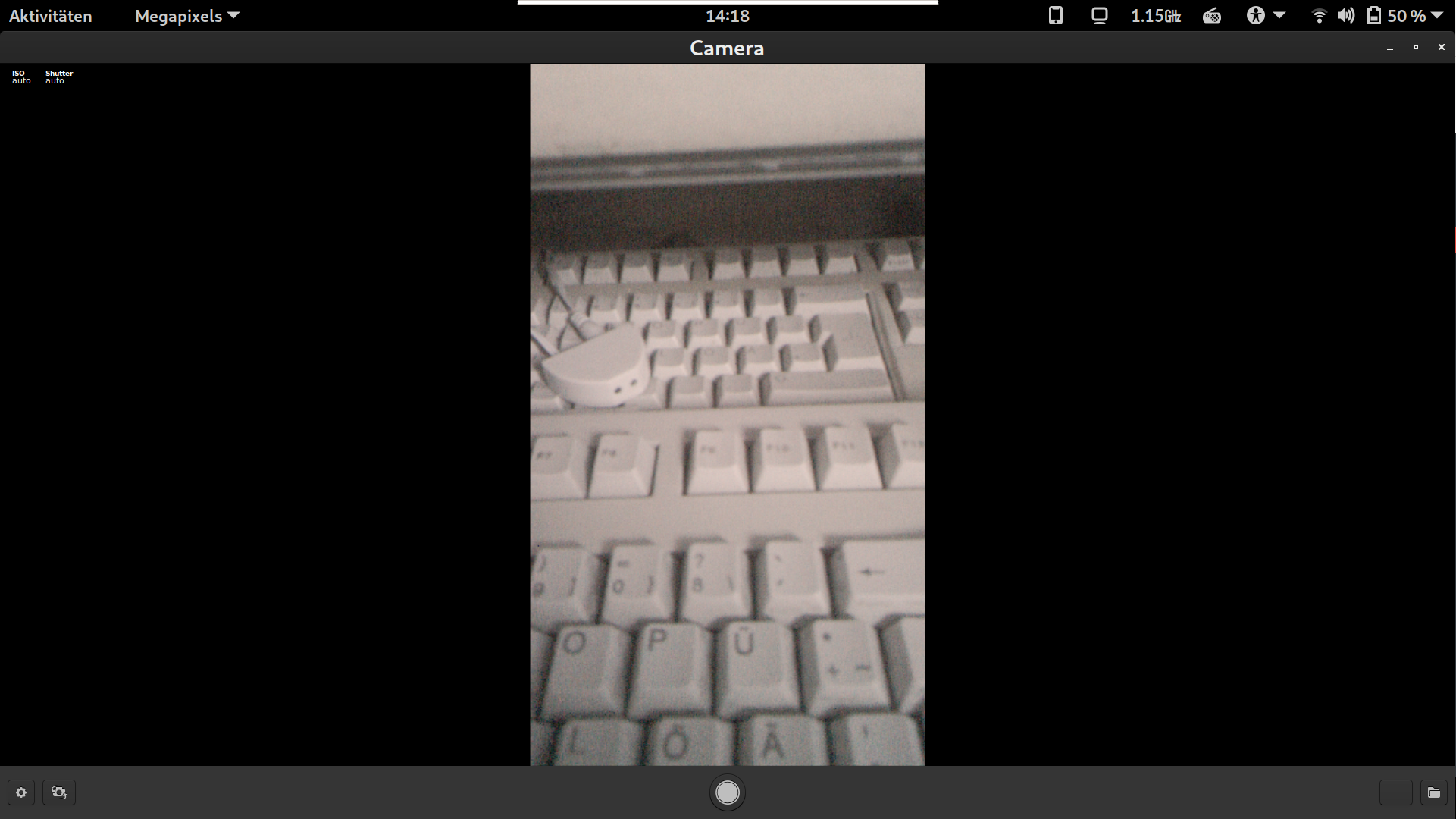

Jetzt könnt Ihr per „ssh -Y -C pine@pine.ip“ ( Eure IP in Lan benutzen ) auf Euer handy einloggen und einfach eine Anwendung starten. Das sogenannte Display wird dann von SSH so umgebogen, daß es die Ausgabe auf Eurem PC/Laptop/Tablet oder anderem Telefon rauskommt 😉

Diese Methode ist für „schnell mal ebend“ geeignet.

RDP auf das Pinephone

Ein anderes Kaliber von mit dem Pinephone arbeiten bekommt wir über die Remote-Desktop-Schiene rein.

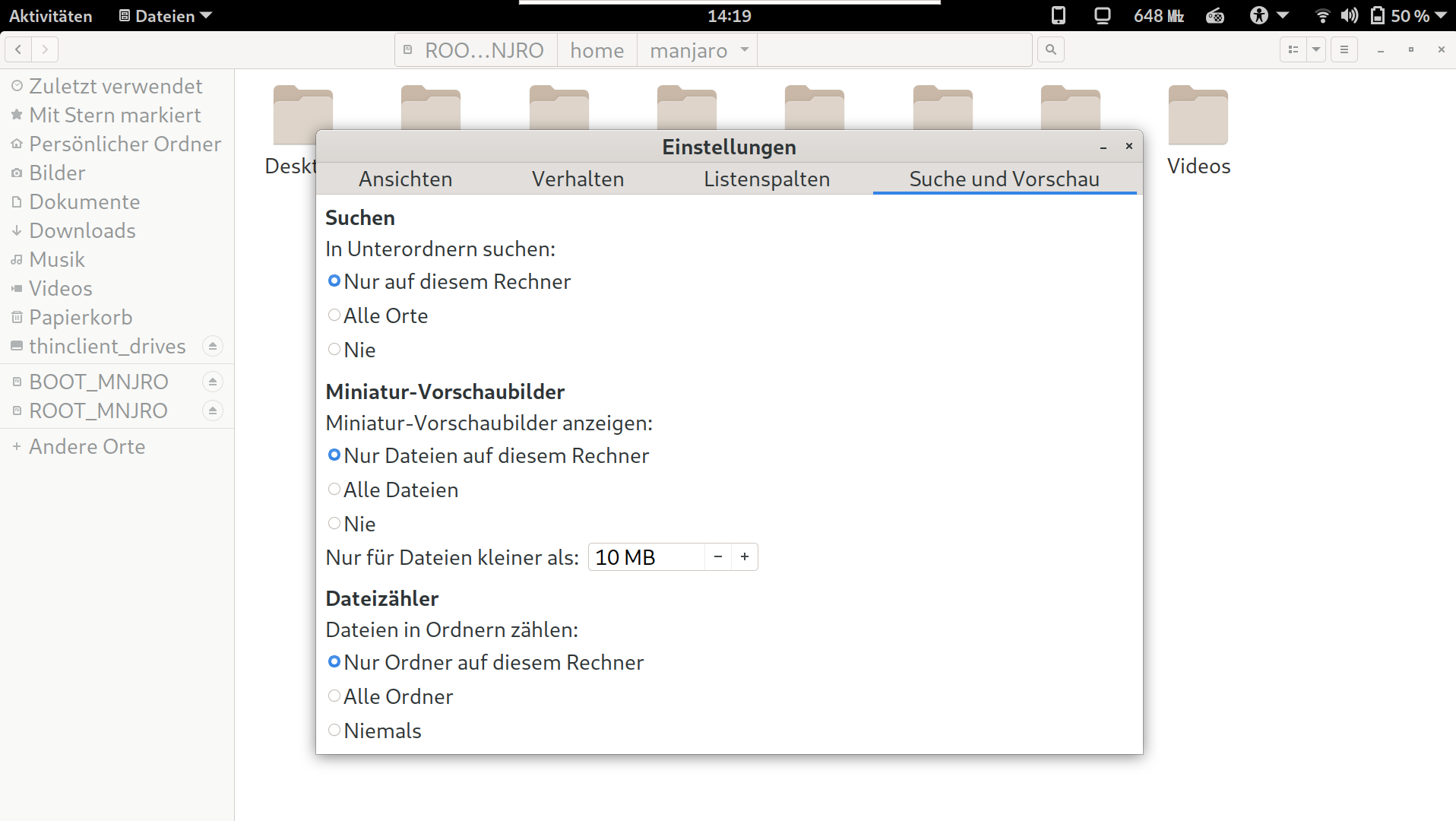

Damit bekommt man den Gnomedesktop auf den heimischen PC. Es sei aber gleich gesagt, für schnelles Arbeiten ist das nichts, weil der Bildaufbau langsam ist. Dafür kommt man echt an jede Ecke, jedes Icon und jede Einstellung dran.

Zur Vorbereitung müssen wir da erst einmal den XRDP Server installieren. Also auch hier wieder root werden und eingeben:

dnf install -y xrdp

sytemctl start xrdp

sytemctl enable xrdp

systemctl stop firewalld

Das letzte Kommando muß man erklären:

Ähm …., es ist unerklärbar. Beschönigen kann man nichts, der Firewall-Server hat ne Macke. Selbst wenn man RDP durchlässt, kommt es nicht an. Da hilft leider nur ausschalten. Aber: ab der Sekunde funktioniert dann auch endlich KDE-Connect korrekt, die DLNA Freigaben Eures Handies usw. . Ich bin zwar ein Sicherheitsfanatiker, aber echte Nachteile hat das nicht. Man kommt von außen eh nur an die Ports, an die man kommen muß, um die gewünschte Funktion auszuführen, dies könnte eine Firewall ohnehin kaum sinnvoll beschränken. Außerdem kann man sich noch eine klassische Iptables-Firewall aufbauen, falls ein Schutzinteresse besteht. Das hatte ich ja eh vor.

Hinweis: Im Mobilbetrieb, also außerhalb Eures Lans, solltet Ihr die Firewall wieder einschalten! Da muß schliesslich keiner auf Eurer Handy zugreifen können, zumal er gar nicht weiß, welche IP das gerade hat.

ACHTUNG:

Ihr müßt ausgeloggt sein am Handy, also den Unlooker vom Handy sehen, sonst kommt Ihr als „pine“ Benutzer nicht rein. Als Root geht das, weil das eine andere Session ist.

Da man alle Apps per RDP starten kann, wobei es auch Einschränkungen gibt, weil der PolicyKit-Server nicht der hellste Stern am Himmel ist ( „CPU-Freq Problem“ ), kann man natürlich auch mit dem Firefox arbeiten oder seine Emails sichten ( diesmal in lesbarer Größe 😉 ).

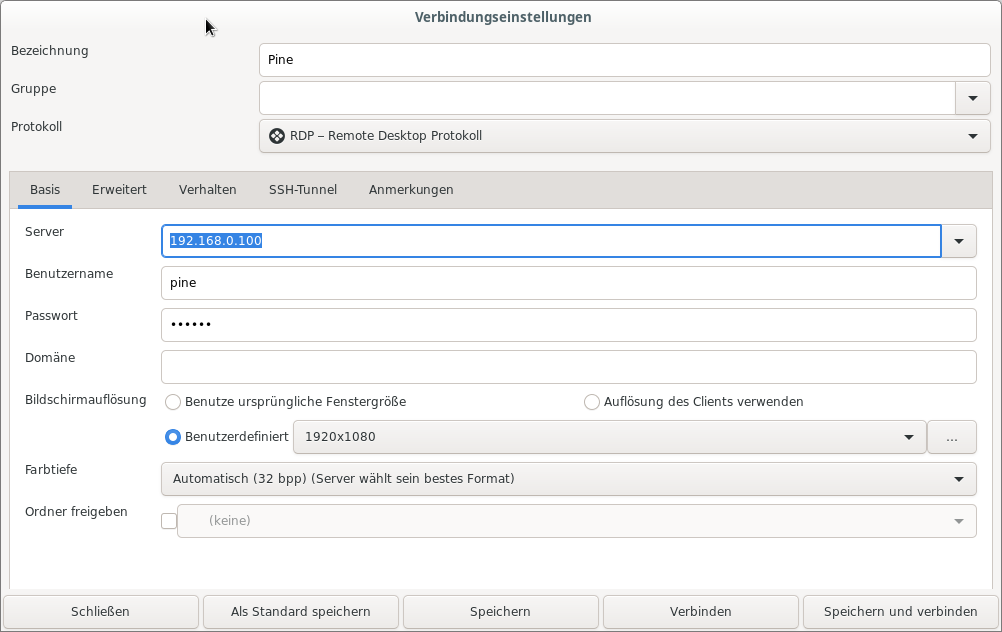

Auf dem Desktop-PC brauch Ihr Remmina oder xFreeRDP um Euch dann auf Eurer Handy zu verbinden. Da ein Login via RDP ein lokaler Login ist, kann man sich auch als ROOT anmelden.  So sieht das dann in Remmina aus

So sieht das dann in Remmina aus

Natürlich könnt Ihr den XRDP auch nur dann starten, wenn Ihr den wirklich braucht, aber könnte ziemlich lästig werden.

Wir sehen uns dann beim nächsten Teil der Pinephone Serie.